7 декабря 2017 года

Linux.ProxyM — это вредоносная программа для ОС семейства Linux, запускающая на инфицированном устройстве SOCKS-прокси-сервер. С его помощью киберпреступники могут анонимно совершать различные деструктивные действия. Известны сборки этого троянца для устройств с архитектурой x86, MIPS, MIPSEL, PowerPC, ARM, Superh, Motorola 68000 и SPARC. Это означает, что Linux.ProxyM может заразить практически любое устройство под управлением Linux, включая роутеры, телевизионные приставки и другое подобное оборудование.

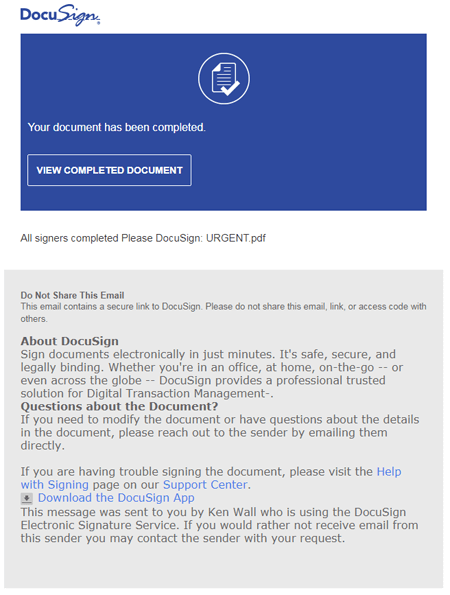

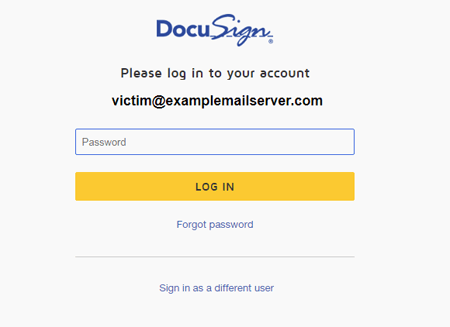

В сентябре аналитикам «Доктор Веб» стало известно, что злоумышленники рассылали с использованием Linux.ProxyM более 400 спам-сообщений в сутки с каждого инфицированного устройства. Письма рекламировали ресурсы «для взрослых» и сомнительные финансовые услуги. Вскоре киберпреступники стали использовать «Интернет вещей» для распространения фишинговых сообщений. Подобные послания отправлялись якобы от имени DocuSign — сервиса, позволяющего загружать, просматривать, подписывать и отслеживать статус электронных документов.

Если пользователь переходил по ссылке в письме, он попадал на поддельный сайт DocuSign с формой авторизации. После ввода пароля жертва мошенников перенаправлялась на настоящую страницу авторизации DocuSign, а содержимое фишинговой формы отправлялось злоумышленникам.

В декабре киберпреступники нашли новое применение зараженным Linux.ProxyM устройствам: используя реализованный в троянце прокси-сервер для сохранения анонимности, они стали предпринимать многочисленные попытки взлома веб-сайтов. Злоумышленники используют несколько различных методов взлома: это SQL-инъекции (внедрение в запрос к базе данных сайта вредоносного SQL-кода), XSS (Cross-Site Scripting) – метод атаки, заключающийся в добавлении в страницу вредоносного сценария, который выполняется на компьютере при открытии этой страницы, и Local File Inclusion (LFI). Этот вид атаки позволяет злоумышленникам удаленно читать файлы на атакуемом сервере с помощью специальным образом сформированных команд. Среди подвергшихся атакам веб-сайтов замечены игровые серверы, форумы, а также ресурсы другой тематической направленности, в том числе российские.

Специалисты «Доктор Веб» продолжают следить за активностью ботнета Linux.ProxyM. График количества зафиксированных атак этого троянца представлен ниже.

Несмотря на то, что в Linux.ProxyM реализована всего лишь одна функция – прокси-сервер, – злоумышленники находят новые возможности его использования в своей противозаконной деятельности и проявляют все более настойчивый интерес к «Интернету вещей».

Читать оригинал