Пожалуйста, подскажите, есть ли возможность реализовать режим белых списков приложений при помощи компонента "Контроль приложений"?

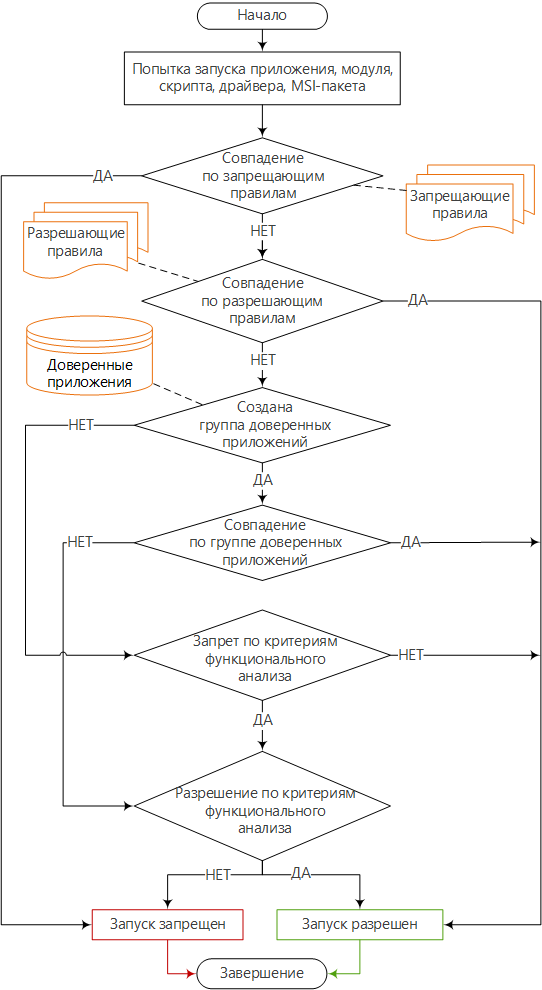

Судя по приведенной блок - схеме работы компонента "Контроль приложений", если следовать точной формулировке критерия "белых списков", на данный момент это невозможно, т.к. в конечном итоге, решение о запуске принимается по критериям функционального анализа запускаемого приложения.

Поясню, что мне в этой схеме не нравится на примере типа: "По электронной почте прислали очень важный документ. Документ содержит скрипт, скрипт что то скачивает и запускает ...".

Итак, пройду по схеме.

1. Запуск скрипта. Скрипта нет в разрешающих и запрещающих правилах, нет его и в доверенных приложениях. Запуск скриптов в профиле разрешен даже по сети, т.к. домен. В конечном итоге все упирается в функциональный анализ - т.е. антивирус. В худшем случае функциональный анализ разрешит запуск скрипта, который скачает, сохранит на диск и попытается выполнить запуск скачанного исполняемого файла.

2. Запуск скачанного исполняемого файла. Этого файла нет в разрешающих и запрещающих правилах, нет его и в доверенных приложениях. Снова конечном итоге все упирается в функциональный анализ - т.е. антивирус.

Есть ли в данной схеме какая то возможность гарантировать, что не будет запущен ни один исполняемый файл, отсутствующий в списке доверенных приложений или разрешающих правилах?