Le 5 mai 2012

Le trojan est écrit en langage Assembler et se propage dans les archives des pièces jointes, le message contenant le nom du destinataire dans l’objet. Si l’utilisateur ouvre l’archive et l’application, le trojan lance svchost.exe et y enregistre le code du virus. Ainsi, toutes les actions malveillantes du

En fonction du numéro de série du disque dur, le

Après son installation, le trojan affiche à l'écran un message d’erreur de l’application Acrobat Reader: «Error: Could not write value Folders to key», tandis que la copie du module du trojan est sauvegardée dans Windowssystem32 sous un nom contenant le numéro du disque dur ainsi que des symboles aléatoires. Le chemin vers le module est le paramètre Userinit dans le registre HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogon. Il est à noter que le

Une autre copie du trojan se trouve dans le dossier %AppData%ligne au hasard, dont le chemin est enregistré dans les branches de la base de registre relatives à l'auto démarrage des applications. Ensuite, après de multiples lancements de l'utilitaire reg.exe avec différents arguments, le

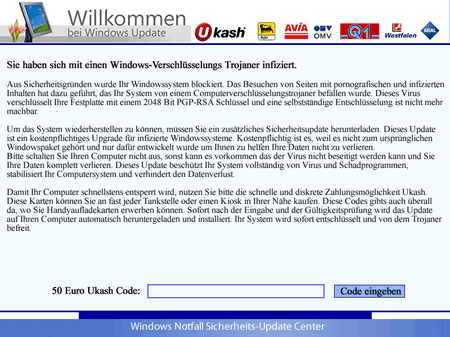

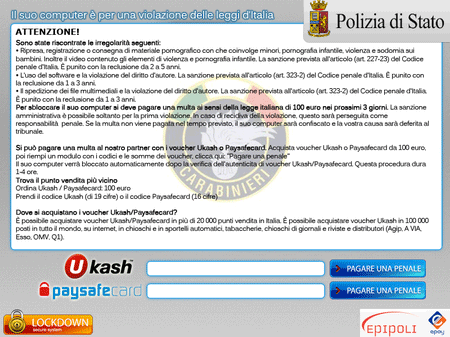

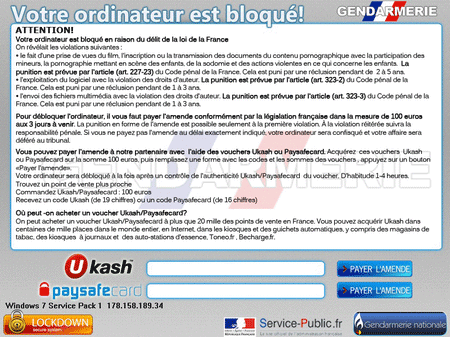

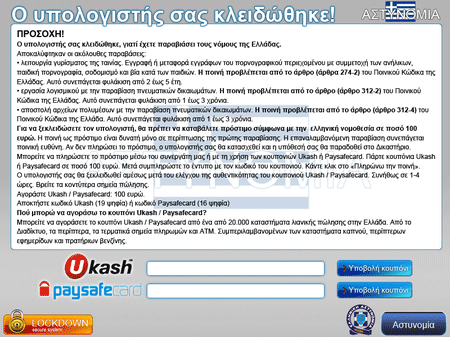

Les fichiers graphiques nécessaires pour assurer la communication entre le trojan et l’utilisateur sont téléchargés depuis un serveur distant sous forme d'archive CAB. C'est la copie du trojan dans le dossier Windows qui se connecte avec le serveur des pirates. Les fichiers graphiques sont extraits avec un utilitaire, extrac32.exe. Si la connexion n’est pas établie tout de suite, les demandes de connexion sont envoyées toutes les 20 minutes. Si l'archive a été ouverte avec succès, le

Suite au redémarrage de Windows c’est soit la copie du

Ces messages annoncent à l’utilisateur que son PC a été bloqué en raison d’une soi-disant violation de la loi. Les pirates demandent de payer une amende, en réalité donc, une rançon. Le paiement doit être effectué via Ukash ou PaySafeCard.

En même temps que le trojan affiche le message à l’utilisateur, il attend de recevoir des commandes depuis le serveur des pirates :

- Supprimer tous les fichiers sur les disques durs ;

- Télécharger un programme malveillant depuis le site et le lancer ;

- Télécharger et afficher d’autres images pour communiquer avec l’utilisateur ;

- Sauvegarder sur le disque un fichier exécutable et de le lancer en tâche de fond ;

- Décoder les fichiers (la clé est envoyée depuis le serveur des pirates avec la commande);

- Coder de nouveau les fichiers avec une nouvelle clé;

- Mettre à jour la liste des serveurs;

- Mettre à jour le module principal du trojan.

Prenant en compte la multiplicité des actions qu’il peut effectuer, il convient de rester vigilant envers le potentiel malveillant du

Pour éviter la pénétration du

- Ne pas ouvrir les pièces jointes provenant de sources non fiables.

- Sauvegarder régulièrement ses données.

- Si les fichiers sont codés, ne rien supprimer et ne pas désinstaller l'OS.

- Si le message affiché par le trojan ressemble à un de ceux cités dans cette news, essayer l’utilitaire gratuit Doctor Web.

- Si cela n’a pas marché, les utilisateurs peuvent s’adresser au Laboratoire de Doctor Web gratuitement pour faire analyser un fichier suspect.

[url=http://news.drweb.fr/show/?i=641&c=5]Lire l