27 февраля 2015 года

Несмотря на многочисленные сообщения новостных агентств о том, что Европолом была проведена масштабная операция с целью прекращения деятельности ботнета Rmnet, специалисты компании «Доктор Веб» продолжают наблюдать активность со стороны этой бот-сети. Согласно представленным средствами массовой информации данным, сотрудники отдела по борьбе с киберпреступностью полиции Великобритании совместно со специалистами из Германии, Италии и Нидерландов пресекли деятельность нескольких крупных управляющих серверов Rmnet.

По сообщениям информационных агентств, 24 февраля 2015 года общими усилиями ряда организаций были отключены командные серверы бот-сети Rmnet. В операции принимал участие Европейский центр борьбы с киберпреступлениями Европола (Europol's European Cybercrime Centre), CERT-EU (Computer Emergency Response Team), компании Symantec, Microsoft, AnubisNetworks и другие организации из стран Европы. Так, на веб-странице Европола сообщается, что специалистам по информационной безопасности удалось перехватить порядка 300 доменов управляющих серверов, сгенерированных вредоносной программой, а агентство «Рейтерс» упоминает о том, что в ходе операции было заблокировано 7 действующих управляющих серверов. По информации компании Symantec, в результате этой операции прекращена деятельность ботнета, состоящего из 350 000 инфицированных устройств, а по данным Microsoft их общее количество может достигать 500 000.

Специалисты компании «Доктор Веб» отслеживают несколько подсетей ботнетов, созданных злоумышленниками с использованием различных версий файлового вируса Rmnet. Так, модификация, получившая наименование Win32.Rmnet.12, известна еще с сентября 2011 года. Win32.Rmnet.12 — сложный многокомпонентный файловый вирус, состоящий из нескольких модулей и обладающий способностью к саморазмножению. Он в состоянии выполнять поступающие от злоумышленников команды, встраивать в просматриваемые пользователем веб-страницы постороннее содержимое (это теоретически позволяет киберпреступникам получать доступ к банковской информации жертвы), а также красть файлы cookies и пароли от наиболее популярных FTP-клиентов, таких как Ghisler, WS FTP, CuteFTP, FlashFXP, FileZilla, Bullet Proof FTP и некоторых других.

Более поздняя модификация вируса, Win32.Rmnet.16, отличается от своей предшественницы рядом архитектурных особенностей, например, использованием цифровой подписи при выборе управляющего сервера. Вирус также способен выполнять команды на скачивание и запуск произвольного файла, обновление вируса, создание и отправку злоумышленникам снимка экрана и даже команду уничтожения операционной системы. Кроме того, модуль бэкдора обладает функционалом, позволяющим «убивать» процессы большинства наиболее распространенных антивирусных программ. Как и предыдущая версия вируса, Win32.Rmnet.16 умеет выполнять запись в загрузочную область диска (MBR), а также сохранять свои файлы в конце диска в зашифрованном виде.

Несмотря на то, что многочисленные информационные агентства рапортуют об успехе операции по блокированию деятельности ботнета Rmnet, специалисты компании «Доктор Веб» не отмечают снижения активности бот-сетей, за поведением которых вирусная лаборатория ведет непрерывное наблюдение. Всего на сегодняшний день специалистам «Доктор Веб» известно как минимум 12 подсетей Rmnet, использующих алгоритм генерации доменов управляющих серверов, и как минимум две подсети Win32.Rmnet.12, не использующие автоматическую генерацию доменов (из первой категории специалистами Symantec заблокирована только одна подсеть с seed 79159c10).

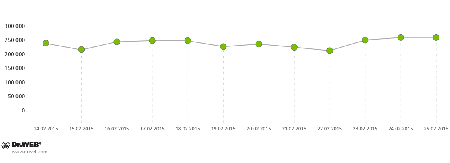

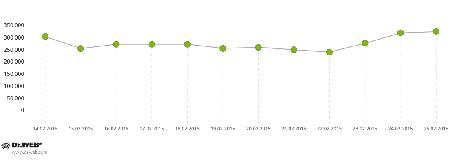

Так, в двух подсетях ботнета Win32.Rmnet.12 среднесуточная активность по-прежнему составляет порядка 250 000 – 270 000 инфицированных узлов, что наглядно показано на приведенных ниже графиках:

Среднесуточная активность ботнета Win32.Rmnet.12, 1-я подсеть

Среднесуточная активность ботнета Win32.Rmnet.12, 2-я подсеть

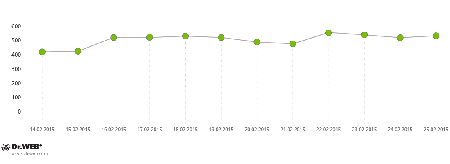

В отслеживаемой специалистами «Доктор Веб» подсети Win32.Rmnet.16 наблюдается значительно меньшая ежесуточная активность, но и здесь не отмечается каких-либо «провалов», связанных с возможной блокировкой управляющих серверов:

Среднесуточная активность ботнета Win32.Rmnet.16

Схожая ситуация наблюдается и при отслеживании активности компьютеров, на которых действуют вредоносные модули, получившие общее обозначение Trojan.Rmnet.19:

Среднесуточная активность ботнета Trojan.Rmnet.19

Приведенная статистика свидетельствует о том, что организаторы мероприятия по уничтожению бот-сети Rmnet, по всей видимости, сумели ликвидировать далеко не все управляющие серверы данного ботнета. По крайней мере, как минимум 500 000 инфицированных различными модификациями данного вируса ПК все еще продолжают активно действовать, обращаясь к уцелевшим командным серверам. Компания «Доктор Веб» будет следить за дальнейшим развитием ситуации.

Читать оригинал